【はじめに】

- 自分のブログをAWS上で構築して運営してみたい

- AWS上にネットワーク環境を構築したいけど、構築方法がわからない

AWSのサービスに対する理解度を加速度的に上げるには実際にAWSのサービスを利用してみることが重要です。

AWS初学者の方に向けて「仮想ネットワークの構築方法」を4回に分けて解説していきます。

第1回目の今回は、VPCとサブネットを作成する方法です。

本記事の内容

- 構築するネットワーク構成図

- 実際にVPCとサブネットを作成してみる

【構築するネットワーク構成図】

第1回から第4回にかけて構築するネットワーク構成図は以下となります。

- リージョン:東京リージョン

- VPC:リージョン内に1つ

- アベイラビリティゾーン:東京リージョンに2つ

- プライベートサブネット:各アベイラビリティゾーンに1つずつ

- パブリックサブネット:各アベイラビリティゾーンに1つずつ

- Internet Gateway:VPCにアタッチ

- NAT Gateway:各プライベートサブネットにアタッチ

- ルートテーブル:パブリックルートテーブル× 1、プライベートルートテーブル× 2

- セキュリティグループ:パブリックサブネットに配置するサーバ用とロードバランサー用のセキュリティグループ

今回は、上から5つ目までの「東京リージョンにVPC/サブネットを作成する」方法を詳しく解説していきます。

【実際にVPCとサブネットを作成してみる】

はじめに、VPCとサブネットを作成するにあたって必要な項目と値を決めます。

| 項目 | 値 | 説明 |

|---|---|---|

| 名前タグ | hands-on-vpc | VPCを識別するための名前 |

| IPv4 CIDRブロック(VPC) | 10.0.0.0/24 | VPCで使用するプライベートネットワークのIPv4アドレスの範囲 |

| IPv6 CIDRブロック(VPC) | なし | VPCで使用するプライベートネットワークのIPv6アドレスの範囲 |

| テナンシー | デフォルト | VPC上のリソースを専用ハードウェア上で実行するか |

| プライベートサブネット名 | my-private-subnet-1 / my-private-subnet2 | プライベートサブネットを識別するための名前 |

| パブリックサブネット名 | my-public-subnet-1 / my-public-subnet2 | プライベートサブネットを識別するための名前 |

| アベイラビリティゾーン | ap-northeast-1a / ap-northeast-1c | サブネットを作成するアベイラビリティゾーン(東京リージョン内に作成) |

| IPv4 CIDRブロック(サブネット) | 10.0.0.1/26, 10.0.0.64/26, 10.0.0.128/26, 10.0.0.192/26 | 各サブネットで使用するプライベートネットワークのIPv4アドレスの範囲 |

各項目について詳しくみていきましょう。

- 名前タグ

VPCを識別しやすくするため、わかりやすい名前をつけます。今回は「hands-on-vpc」と指定します。

- IPv4 CIDRブロック(VPC)

Note:

VPCで使用するプライベートネットワーク用のIPアドレスの範囲は次の3つが用意されています。10.0.0.0〜10.255.255.255(/24)

172.16.0.0〜172.31.255.255(/20)

192.168.0.0〜192.168.255.255(/16)

CIDRブロックの計算には以下のサイトで簡単に計算ができます。

一般的にはIPアドレスの範囲が広い方が、同じネットワーク内にたくさんのIPアドレスを用意できます。

VPCで指定できるサブネットマスクは最大16ビットまでとなっていますが、今回は多くのIPアドレスを用意する必要がないため「10.0.0.0/24」としておきます。(256個のIPアドレスを用意します。)

- IPv6 CIDRブロック(VPC)

IPv6アドレスを使用するかを指定します。特に指定がなければ使用しなくて良いです。

- テナンシー

テナンシーはVPC上のリソースを専用ハードウェアで実行するかどうかを指定します。通常の利用では「デフォルト」でほとんど問題ありません。

- プライベートサブネット名/パブリックサブネット名

プライベートサブネット/パブリックサブネットを識別するための名前を指定します。

- アベイラビリティゾーン

サブネットを作成するアベイラビリティゾーンを指定します。今回は東京リージョン内の2つのアベイラビリティゾーンにそれぞれプライベートサブネットをパブリックサブネットを1つずつ作成します。

- Pv4 CIDRブロック(サブネット)

Note:

サブネットで使用するプライベートネットワーク用のIPアドレスの範囲を指定します。VPCで使用するプライベートIPアドレスの範囲を10.0.0.0/24(256個)と指定しているため、それぞれのサブネットで64個のプライベートIPアドレスを用意します。

10.0.0.0〜63(/26)

10.0.0.64〜127(/26)

10.0.0.128〜191(/26)

10.0.0.192〜255(/26)

手順1:VPCダッシュボードで「VPCを作成」する

- IAMユーザでログインします。

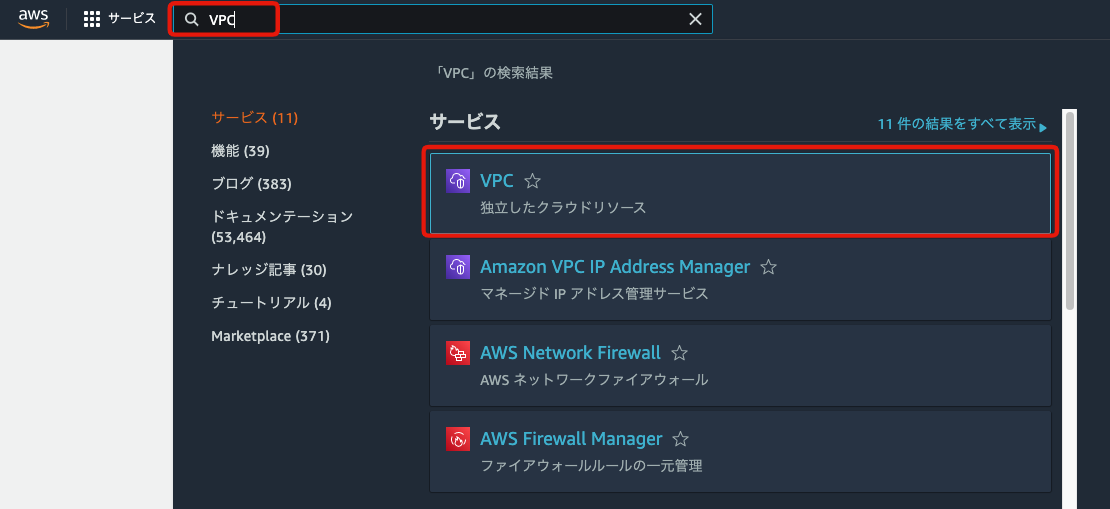

- 管理コンソールの検索バーで「VPC」と入力してVPCを選択します。

- VPCのダッシュボードを開きます。

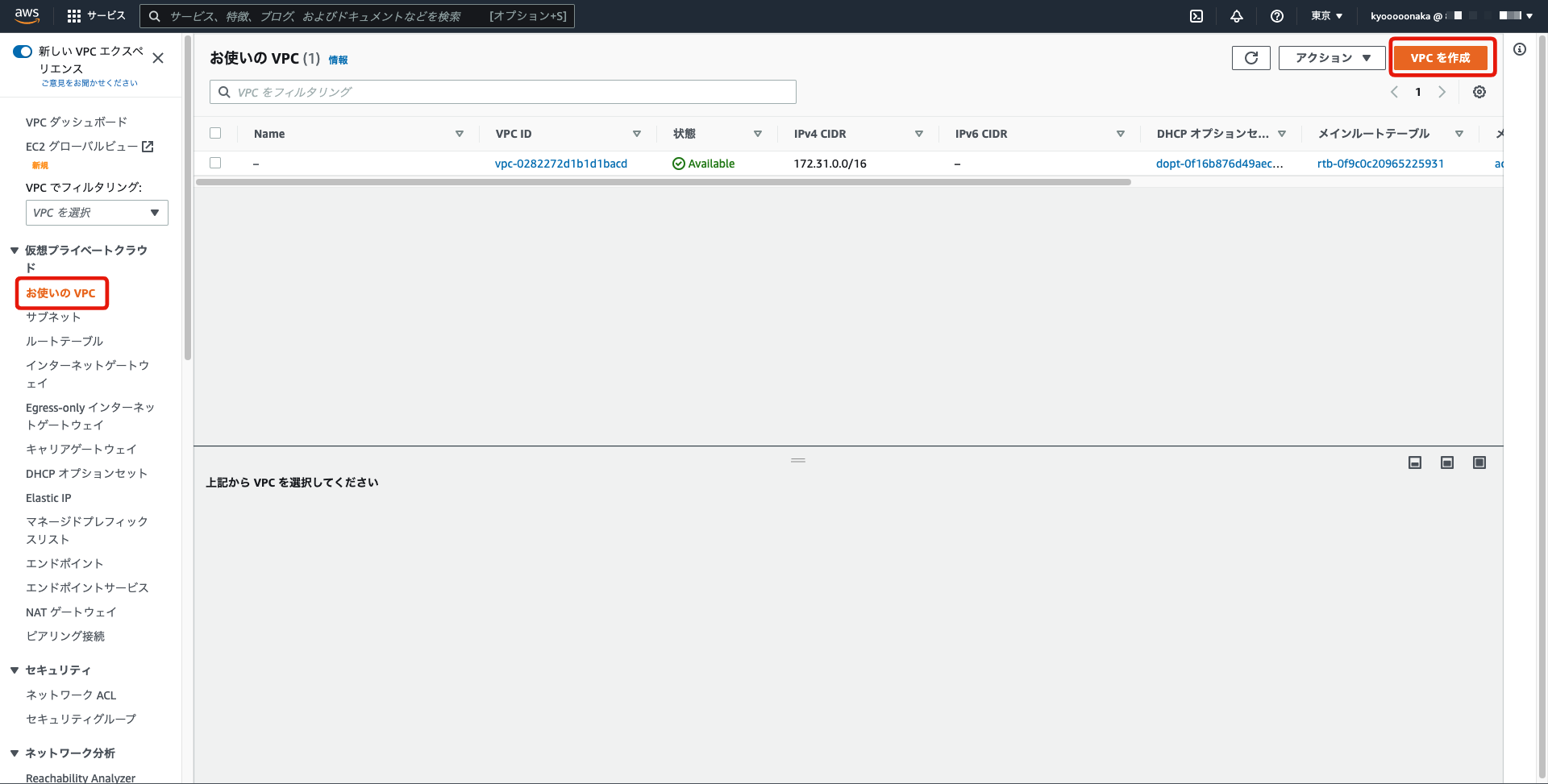

- 画面左の「仮想プライベートクラウド」→「お使いのVPC」をクリックし、画面右上の[VPCを作成]をクリックします。

ポイント

VPCのダッシュボード上ではすでに、VPCが1つ作成されています。これはシンプルなWebサイトなどをすぐに作りたいというような利用者のニーズに応えるためにAWS側でデフォルトで作成してくれているものです。

今回は、使用せず新しくVPCを作成します。

手順2:VPCの設定

- 「VPCを作成」画面の「VPCの設定」で事前に決めた値を入力していきます。

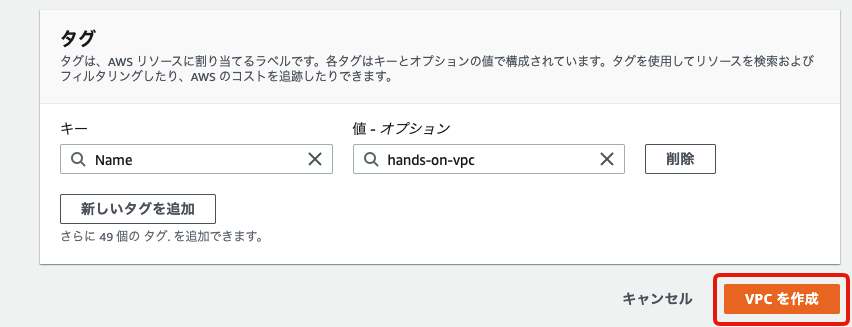

- 「タグ」では入力した名前タグの値が表示されるので、[VPCの作成]をクリックします。

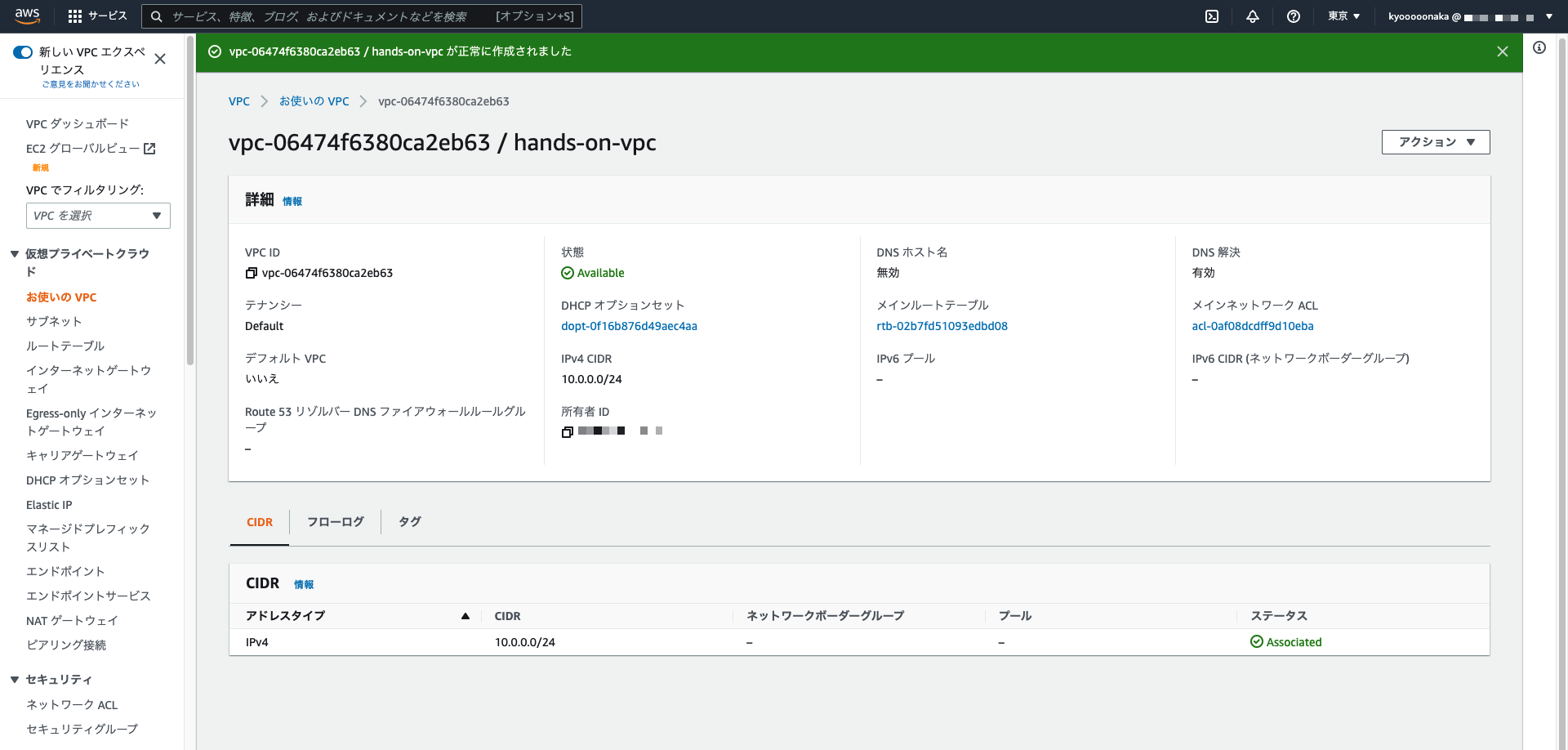

- VPCの作成が完了し、詳細画面が表示されました。

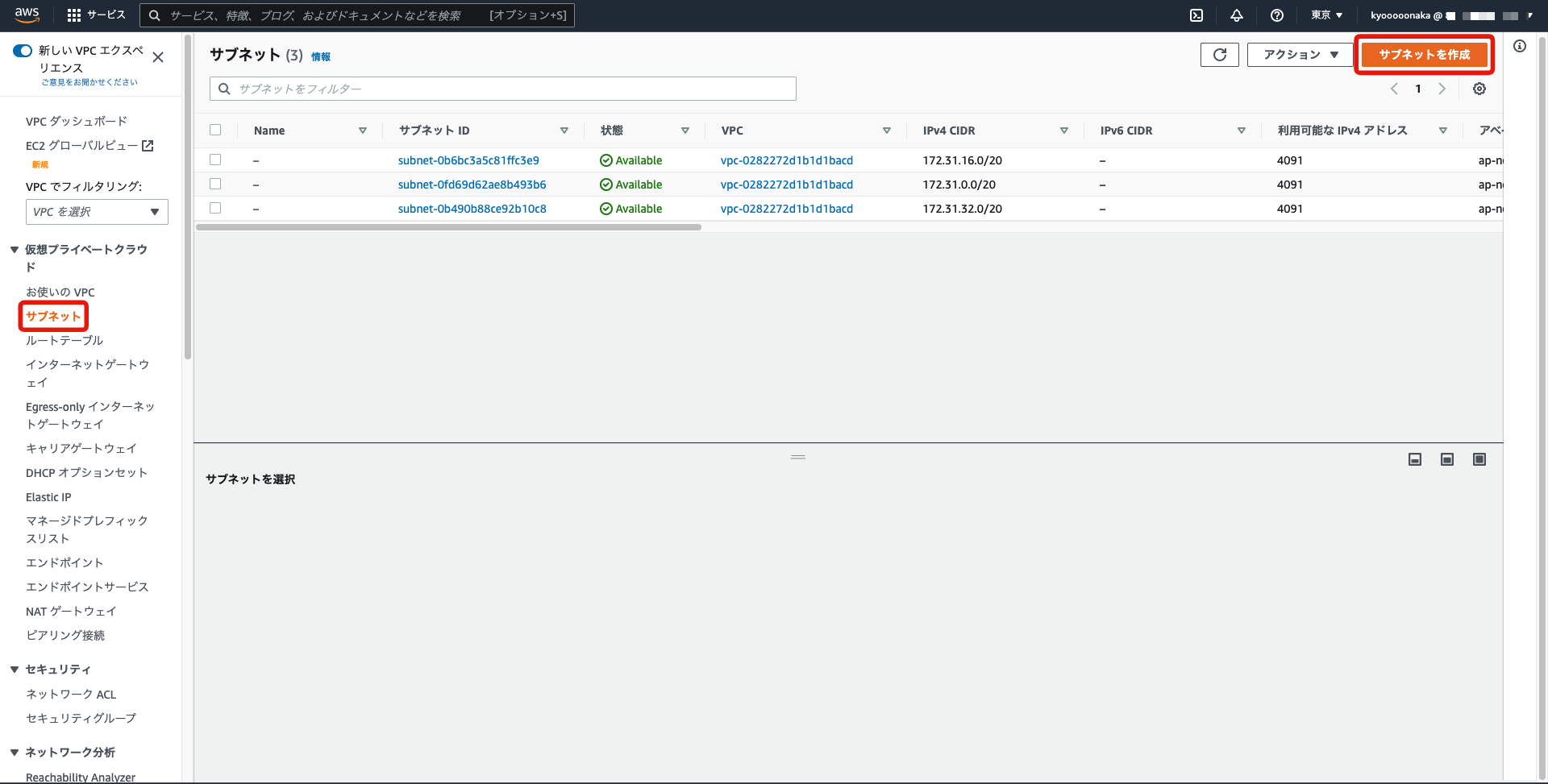

手順3:VPCダッシュボードで「サブネットを作成」する

- VPCのダッシュボードを開きます。

- 画面左の「仮想プライベートクラウド」→「サブネット」をクリックし、画面右上の[サブネットを作成]をクリックします。

ポイント

VPCのダッシュボード上ではすでにサブネットが3つ作成されていまが、VPCと同様にAWS側でデフォルトで作成してくれているものです。

サブネットも同様に、新しく作成します。

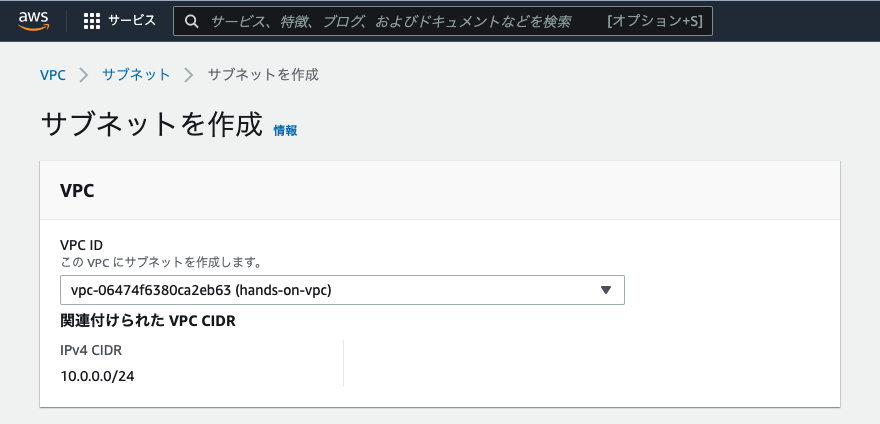

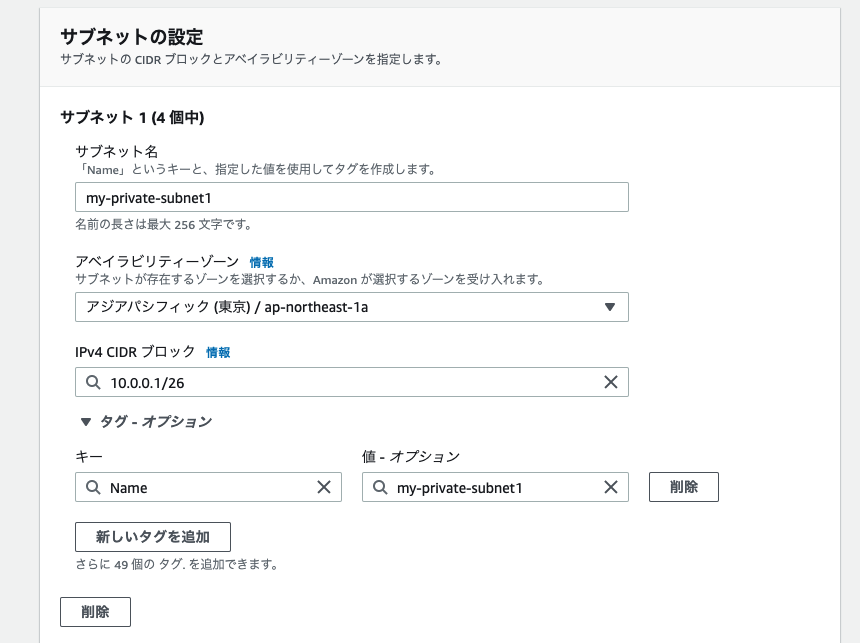

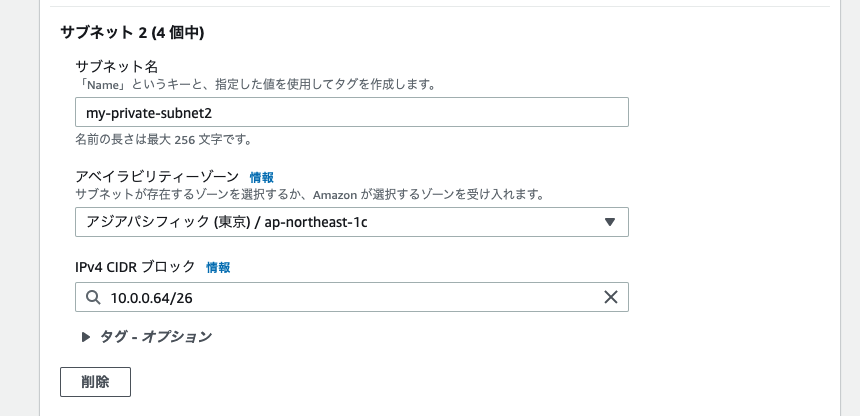

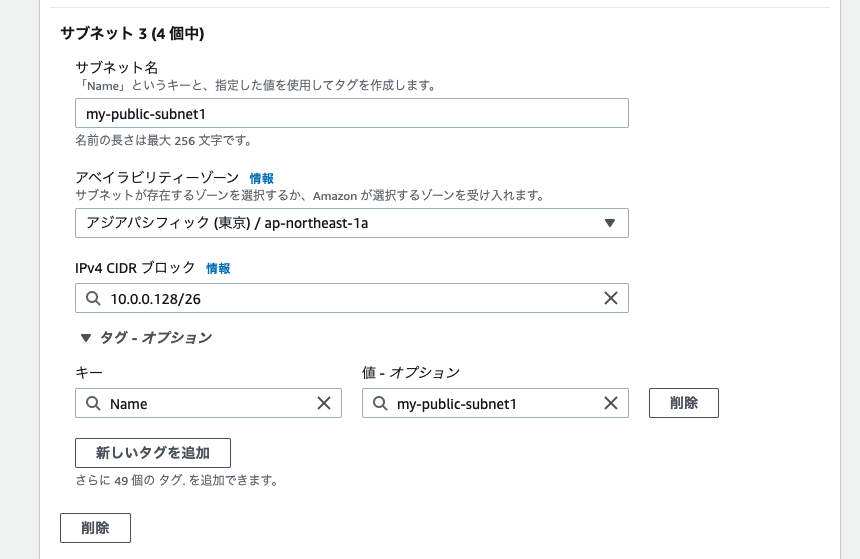

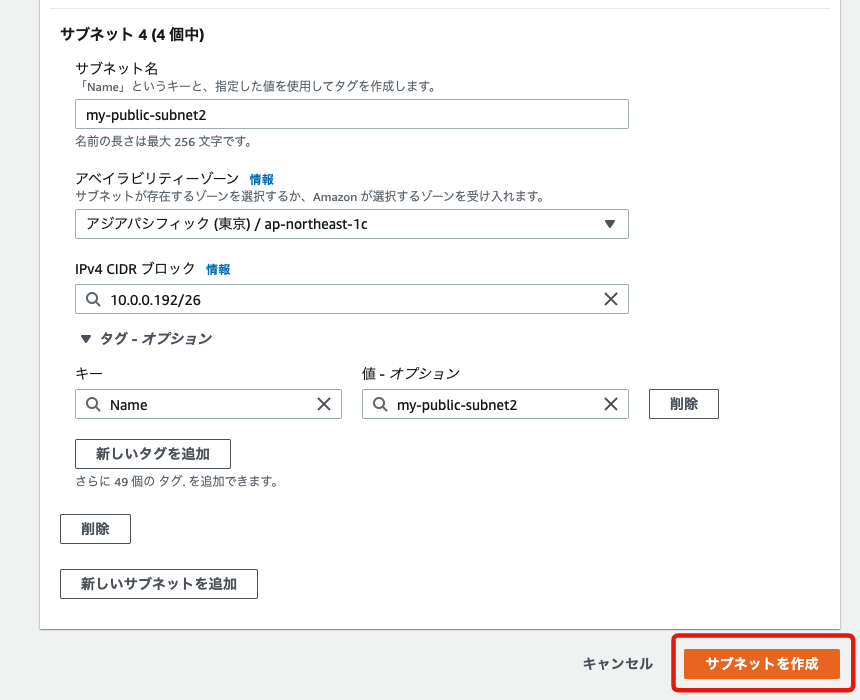

手順4:サブネットの設定

- 「サブネットを作成」画面の「VPC」では、先ほど作成した「hands-on-vpc」を選択します。

- 「サブネットの設定」では一度にサブネットを複数作成することができます。

- それぞれ事前に決めた値を入力していきます。

- 入力が完了したら、[サブネットを作成]をクリックします。

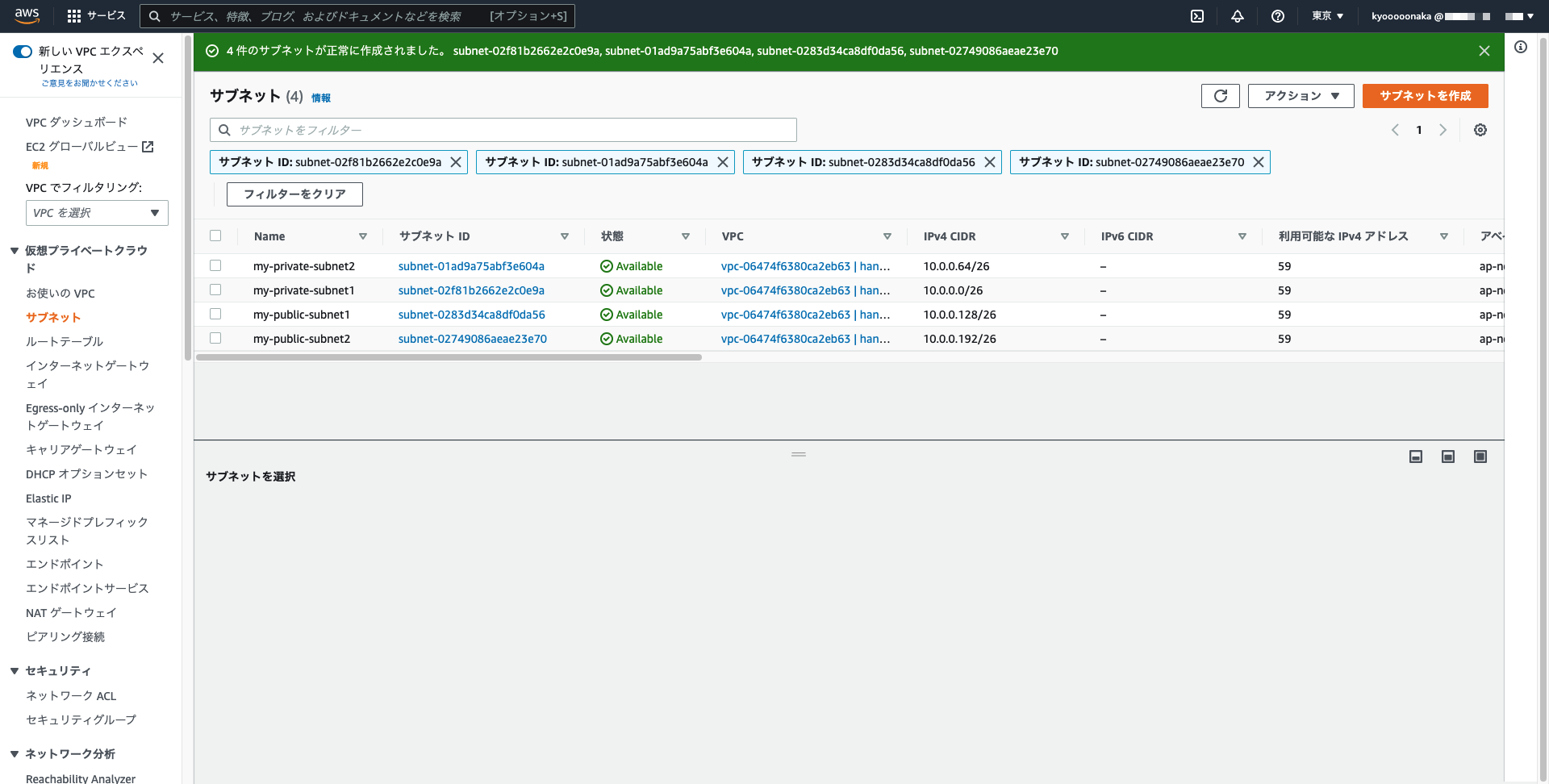

- サブネットが作成され、一覧表示されました。

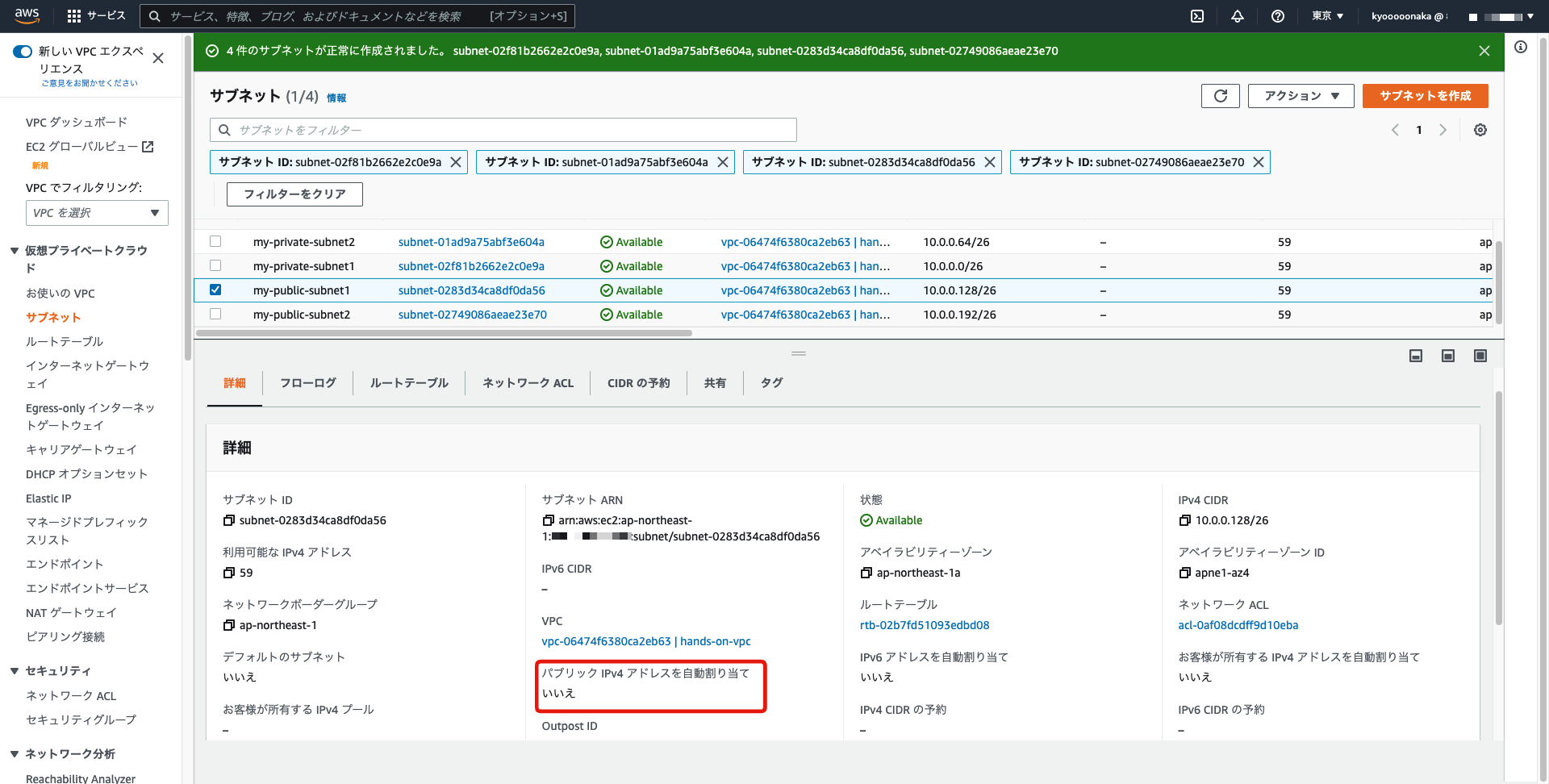

手順5:パブリックサブネットにパプリックIPアドレスを割り当てる

Note:

サブネットを作成した時点では、プライベートIPアドレスしか付与されておらず、パブリックIPアドレスは持っていません。パブリックIPアドレスはサブネット作成後に設定を編集し、自動割り当てを有効にする必要があります。

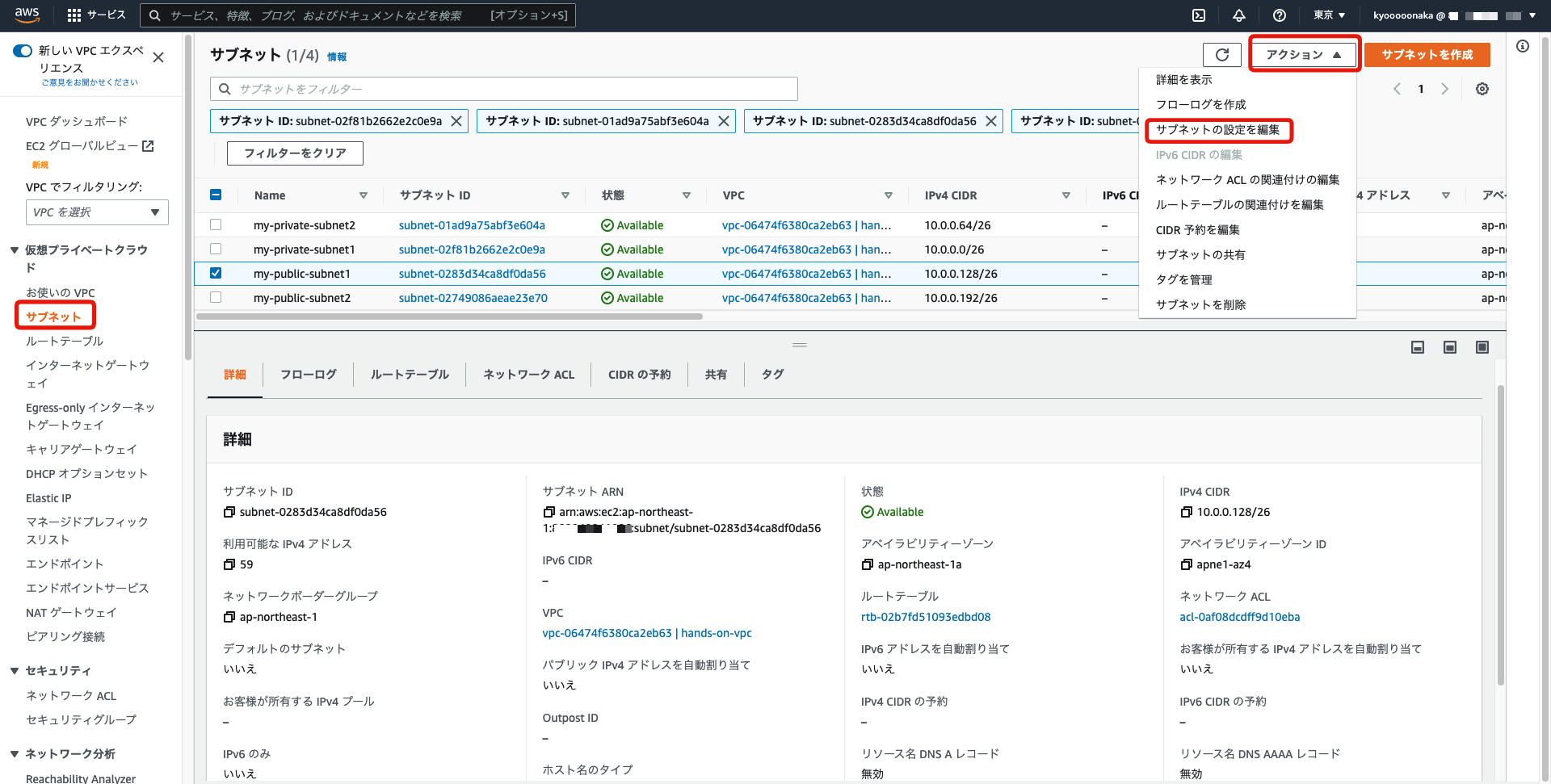

- VPCのダッシュボードを開きます。

- 画面左の「仮想プライベートクラウド」→「サブネット」をクリックし、作成したパブリックサブネットを選択します。

- 画面右上の「アクション」から「サブネットの設定を変更」をクリックします。

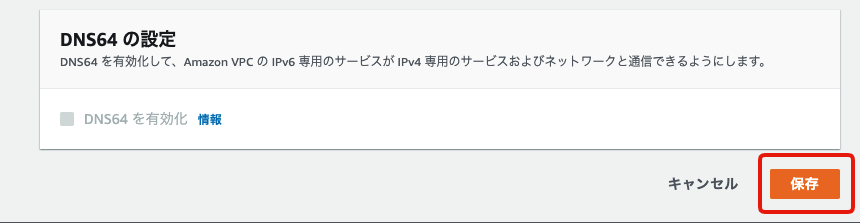

- 「サブネットの設定を編集」画面の「IPアドレスの自動割り当て設定」で「パブリックIPv4アドレスの自動割り当てを有効化」にチェックをつけます。

- チェックをつけたら、[保存]をクリックします。

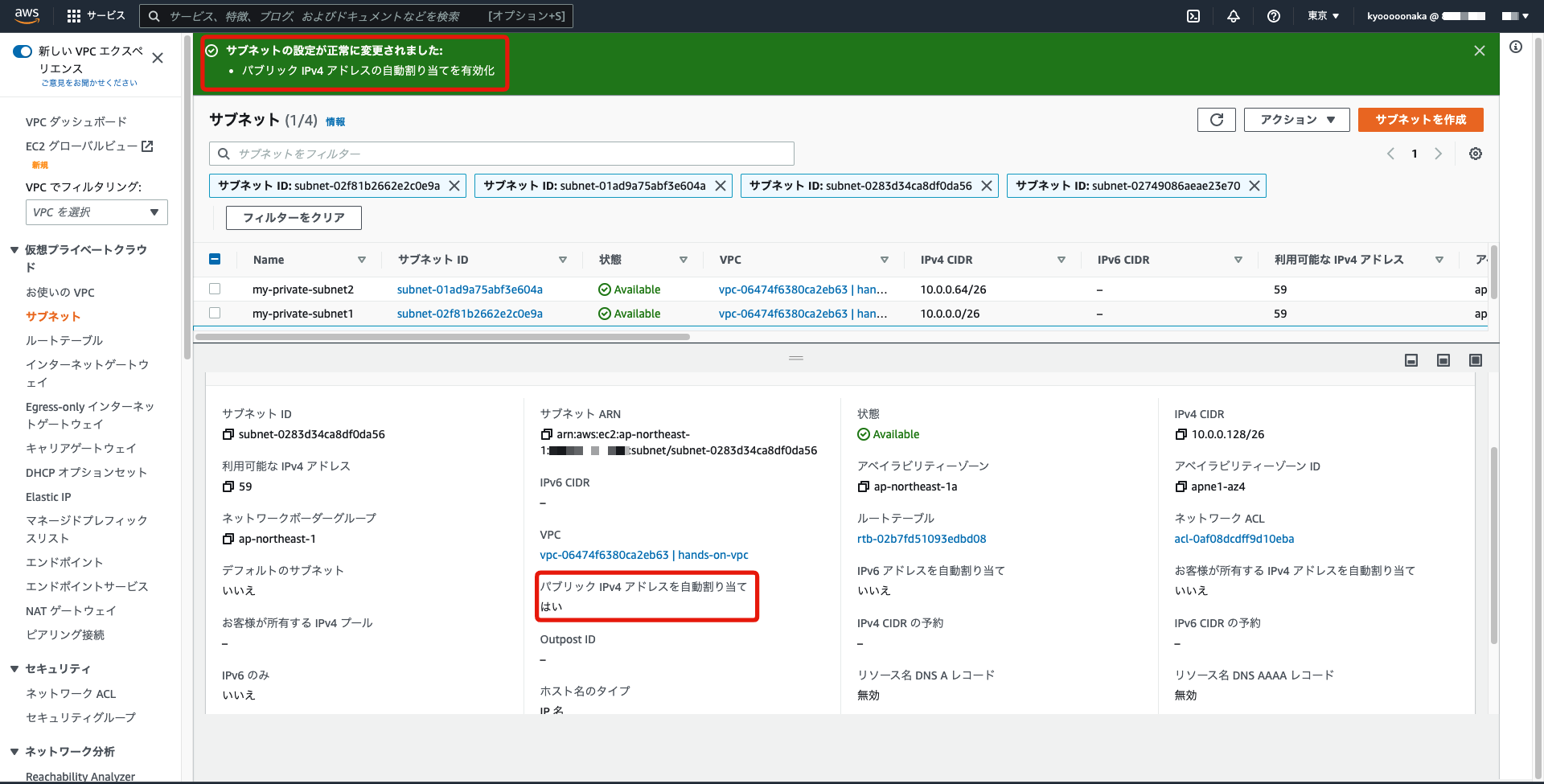

- パブリックIPv4アドレスの自動割り当てが「はい」に変更されました。

- もう1つのパブリックサブネットも同様にパブリックIPv4アドレスの自動割り当てを「はい」に変更します。

これで、東京リージョンにVPC/サブネットの作成が完了しました。

【さいごに】

今回は「仮想ネットワークの構築」の中のVPC/サブネットを作成する方法を解説しました。

使用するIPアドレスの範囲(CIDR設計)はTCP/IPの知識がないとつまずいてしまう部分だと思います。

ネットワーク全般の知識も押さえることで、AWSでのネットワーク構築もスムーズにできるようになるでしょう。

次回は、作成したネットワークがインターネットと通信できるようにするための「インターネットゲートウェイ/NATゲートウェイ」の作成方法を解説します。

コメント